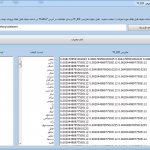

الگوریتم و کد آماده سی شارپ TF-IDF لازم به ذکر است در کد مورد نظر نرمال سازی اولیه متن و همچنین ریشه یابی به صورت مبتنی بر قاعده برای کلمات انجام می گردد. فراوانی وزنی تیاف-آیدیاف (به انگلیسی: tf–idf weight) مخفف فراوانی – عکس فراوانی سند است. در این شیوه به لغات یک وزن بر اساس فراوانی آن در ... ادامه مطلب »

نتیجه جستجو برای : Text

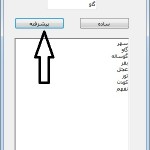

کد سی شارپ مترادف های کلمات فارسی

کد سی شارپ مترادف های کلمات فارسی با استفاده از فرهنگ لغت بکار رفته در این کد، کلمات مترادف و هم معنی با هر کلمه قابل استخراج می باشد. لذا می توان از این برنامه بمنظور معناگرایی در انواع الگوریتم های پردازش متن استفاده نمود… دو بخش در این برنامه طراحی شده است. حالت اول: کلمات مترادف مستقیم برای هر ... ادامه مطلب »

فیلم آموزشی بررسی امنیتی سایت با استفاده از ابزار امنیتی فوق العاده قدرتمند ACunetix به زبان فارسی

فیلم آموزشی کار با ابزار Acunetix توضیح: در این فیلم کار با ابزار Acunetix به طور کامل توضیح داده میشود که طی آن میتوان به خزش در سایت مورد نظر پرداخته و کلیه آسیبپذیریها را مشاهده نمایید. گزارشها به صورت کاملا گرافیکی بوده و به سادگی میتوانید از آن استفاده نمایید. امیدوارم از مشاهده این فیلم لذت ببرید. سبک: ... ادامه مطلب »

فیلم آموزشی SQlInjection به زبان فارسی با استفاده از ابزار Sqlmap صفر تا صد، به زبان فارسی

فیلم آموزشی SQlInjection به زبان فارسی SQl Injection چیست ؟ تزریق SQL یک روش حمله است که هدف آن دادههای ساکن در یک پایگاه داده میباشد که از طریق FireWall محافظت میشود. حمله معمولاً به علت مدیریت ضعیف در اعتبار سنجی کدها و یا ورودیهای برنامه (وب سایت) اتفاق میافتد. حمله تزریق SQL زمانی اتفاق میافتد که یک مهاجم قادر ... ادامه مطلب »

آموزش استفاده از نرم افزار Brutus به صورت کاملا فارسی

روش حمله حمله لغتنامهای با استفاده از روشی هدفمند و متوالی به جستجوی همه کلمات در فهرستی جامع و استاندارد که لغتنامه نام دارد، میپردازد. در مقایسه با حمله جستجوی فراگیر (به انگلیسی: Brute force attack)، که در آن همه حالات ممکن بررسی میگردد؛ حمله لغتنامهای فقط حالاتی را در نظر میگیرد که بیشترین احتمال موفقیت را دارند؛ که به ... ادامه مطلب »

کنترل های جریان داده

تحقیق به همراه اسلاید پاورپوئینت : کنترل های جریان داده بسیاری از مشکلات امنیتی امروزه ناشی از نشست داده هاست، اما نه به خاطر دسترسی ناقص، بلکه به خاطر نبودن هیچ سیاستی در مورد جریان داده ها، کنترل های جریان با حق انتشار داده ها مربوط می باشند. اگر به دنبال یک تحقیق جامع در مورد نشت داده ها و ... ادامه مطلب »

دست به خاک میزنم طلا میشه….

اگه دنیا می خواید احترام به پدر و مادر آخرت می خواید احترام به پدر و مادر کار و پول میخواید احترام به پدر و مادر رضایت خدا و اهل بیتش را می خواید احترام به پدر و مادر اگه همسر می خواید احترام به پدر و مادر احترام به پدر و مادر کلید خوشبختی از حاج آقای دارستانی توضیحات سخنراني ... ادامه مطلب »

آزمایشگاههای داخلی حوزه پردازش زبان طبیعی

ردیف عنوان آزمایشگاه مکان نوع خدمات حوزه کاری فعالیت آدرس سایت ۱ آزمایشگاه فناوری زبان انسانی و یادگیری ماشین دانشگاه امیرکبیر تحقیقاتی تخصصی توسعه ابزار توسعه دیتا ست ارزیابی پژوهشی مترجم ماشینی فارسی به انگلیسی و برعکس پیش_پردازشگر متون زبان فارسی ابزار شناسایی موجودیت های اسمی در متون فارسی ابزار ریشهیاب زبان فارسی ابزار برچسب زن مقوله نحوی ابزار نویسهگردانی ... ادامه مطلب »

و باز هم محرم از راه رسید.

السلام علیک یا ابا عبدالله الحسین علیه السلام اشک در چشمان آسمان، حلقه زده است. سالهاست زمین بغض خود را فرو مي خورد و درونش پر از آتش است. فقط تلنگرى دیگر باعث فوران این بغض فرو خورده خواهد شد. فراتش از شرم به سرعت مىدود تا نگاهش به نگاه علقمه گره نخورد و هر آنچه در ساحل دیده ... ادامه مطلب »

گاهنامه رویکردهای نوین در فضای سایبری – شماره دوم

گاهنامه رویکردهای نوین در فضای سایبری – شماره دوم موضوعات مورد اشاره در این شماره: · بدافزار پانکی پوز: نفوذگری منحصربفرد · باج افزارها: ابزاری برای زورگیری در فضای سایبری · تلویزیون های هوشمند: جاسوسان خانگی · شبیه سازی برای آموزش پدافند سایبری · بدافزاری با قابلیت پنهان سازی اطلاعات · حملات سایبری: بمب اتمی نوین · تاب آوری سایبری · فناوری فریب سایبری · پیش بینی حملات ... ادامه مطلب »

گاهنامه رویکردهای نوین در فضای سایبری – شماره یکم

گاهنامه رویکردهای نوین در فضای سایبری موضوعات مورد اشاره در این شماره: · هک شناختی (Cognitive Hacking) · اینترنت اشیاء نظامی · هک تلگرام و واتساپ · بدافزار دستگاه پوز · مصورسازی حملات سایبری · نمونه ای از مراکز پدافند سایبری · اینترنت اشیا و تغییر چشم انداز امنیت سایبری · ردگیری حملات سایبری از طریق تحلیل داده های حجیم · معرفی دو کتاب: «آگاهی وضعیتی سایبری» و ... ادامه مطلب »

طراحی کامل وب سایت با 95 هزار تومان بمدت محدود

فقط با 95 هزار تومان صاحب وب سایت شخصی شوید…. همراه با خرید دامنه و هاست میزبانی سایت شما… بمناسبت دهه کرامت، تا اطلاع ثانوی با مبلغ 95 هزار تومان میتوانید صاحب وب سایت شوید. در سریع ترین زمان ممکن حداکثر تا یک هفته سفارش طراحی سایت ارزان و فوری وب سایت های شخصی، وب سایت های انجمنی، وب ... ادامه مطلب »

پرفروش ترین کتابهای مدیریتی از گروه باران

پرفروش ترین کتابهای مدیریتی از گروه مشاوره باران مدیریت استراتژیک برای دنیای واقعی جدیدترین و پرفروش ترین کتاب مشترک شرکت BCG و دانشگاه هاروارد در سال 2015 جنگل استراتژی، مخوف، پیچیده و ترسناک به نظر می رسد. چه بسیار سازمان هایی که در تو در توی این جنگل گم شده اند. این کتاب که با همکاری دانشگاه هاروارد و شرکت ... ادامه مطلب »

فیلم آموزشی متن کاوی و وب کاوی

فیلم آموزشی متن کاوی و وب کاوی کسب و کارهای نوپا برای کسب اطلاعات خود چه می کنند ؟ چگونه می توان از انبوه متون آنلاین اطلاعات مفید را استخراج کرد ؟ چگونه می توان اتفاقات مرتبط با کسب و کاری نوپا را رصد کرد و سرعت در تصمیم سازی را افزایش داد ؟ چالش های پیش رو در متن ... ادامه مطلب »

داده کاوی(مفاهیم، کاربردها، تکنیک ها و فرایندها )

اسلاید فارسی داده کاوی (مفاهیم، کاربردها، تکنیک ها و فرایندها ) 80 صفحه – به زبان فارسی بسیار علمی و تخصصی به کاربرد داده کاوی در رشته ها و موضوعات مختلف پرداخته است. ——————————————————– نیاز به داده کاوی تاریخچه داده کاوی تعاریف داده کاوی حوزه های مرتبط با داده کاوی هدف داده کاوی چالش های داده کاوی کاربرد داده کاوی در ... ادامه مطلب »

معرفی سه کتاب برای پردازش زبان طبیعی

پردازش زبان طبیعی یکی از موضوعات بسیار جذاب برای محققین حوزه هوش مصنوعی است و در دهه اخیر مقالات و پژوهش های بسیاری در این حوزه انجام شده است . علاقه مندان می توانند برای آشنایی بیشتر و فهم مطالب مربوط به پردازش زبان طبیعی کتاب بسیار مفید و سودمند زیر را مطالعه کنند. Author(s): Joseph Mariani Series: Periodical: Publisher: ... ادامه مطلب »

تعاونی نیرومندسازی تحقیقات جامع ترین مرجع دانلود تحقیق، مقاله، سمینار و پایان نامه

تعاونی نیرومندسازی تحقیقات جامع ترین مرجع دانلود تحقیق، مقاله، سمینار و پایان نامه