روش های داده کاوی برای کشف تقلب در حسابرسی صورت های مالی ادامه مطلب »

نتیجه جستجو برای : ساخت

داده کاوی در شبکه های اجتماعی

مقاله اول: بررسی رفتار کاربران شبکه های اجتماعی با علم داده کاوی مطالعه موردی شبکه فیس بوک چکیده مقاله: شبکه های اجتماعی مجازی، یکی از اتفاقاتی است که به سرعت در زندگی همه کاربران وب نفوذ پیدا کرده و روز به روز جایگاه خود را بیشتر تثبیت میکند. آنچه باعث توجه و اقبال گسترده به شبکه های اجتماعی در همه ... ادامه مطلب »

مقاله و ترجمه : بررسی الگوریتم های خوشه بندی جریان های داده

ترجمه مقاله بررسی الگوریتم های خوشه بندی جریان های داده چکیده خوشه بندی جریان های داده در چند سال اخیر ، به دلیل حضور رو به رشد خود توجه زیادی به خود جلب کرده است. در خوشه بندی جریان های داده ، چالش های اضافی دیگری مانند زمان محدود ، حافظه محدود و خوشه بندی تک گذر وجود دارد. کشف ... ادامه مطلب »

مقاله و ترجمه : بررسی الگوریتم های خوشه بندی جریان های داده

مقاله و ترجمه : بررسی الگوریتم های خوشه بندی جریان های داده ادامه مطلب »

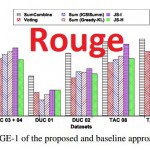

آموزش کار با Rouge – ابزار ارزیابی خلاصه سازها

ابزار ارزیابی Rouge( A Package for Automatic Evaluation of Summaries ) ابزار Rouge معروفترین ابزار برای ارزیابی در خلاصه سازی خودکار می باشد که البته از آن در دیگر کاربردهای پردازش زبان طبیعی و بازیابی اطلاعات هم استفاده شده است. Rouge مخفف جمله ی “Recall-Oriented Understudy for Gisting Evaluation” به معنای “ارزیابی مبتنی بر یادآوری برای خلاصه” می باشد. این ابزار شامل ... ادامه مطلب »

آموزش کار با Rouge – ابزار ارزیابی خلاصه سازها

آموزش کار با Rouge - ابزار ارزیابی خلاصه سازها ادامه مطلب »

دانلود رایگان مقالات کامپیوتر – سری سوم

دانلود رایگان مقالات انگلیسی رشته مهندسی کامپیوتر 351 – Fuzzy Genetic Algorithm Parallelization for Dejong Function Optimization (چکیده) ۳۵۲ – An Ensemble Classifier Approach for Static Signature Verification Based on Multi-Resolution Extracted Features (چکیده) ۳۵۳ – An Effective Slow-Motion Detection Approach for Compressed Soccer Videos (چکیده) ۳۵۴ – Camera parameters estimation in soccer scenes on the basis of points at ... ادامه مطلب »

دانلود رایگان مقالات کامپیوتر – سری اول

دانلود رایگان مقالات فارسی رشته مهندسی کامپیوتر ۱ – طبقه بندی شبکه های پیچیده بوسیله ی الگوریتم ممتیک چندهدفه مبتنی بر الگوریتم فرا ابتکاری جهش ترکیبی قورباغه (چکیده) ۲ – دسته بندی الگوهای روزانه بار شبکه با استفاده از شبکه عصبی کوهونن (چکیده) ۳ – ارائه یک فرایند بومی شده جهت انبارسازی داده ها در شرکت مخابرات خراسان رضوی (چکیده) ... ادامه مطلب »

ترجمه فوری و ارزان مقالات ISI در تمامی رشته های دانشگاهی

سفارش ترجمه متون انگلیسی، ترجمه مقاله، سفارش ترجمه مقاله، ترجمه متن، ترجمه کتاب و نگارش پایان نامه از دیگر خدماتی هستند که توسط سایت ما ارائه و پشتیبانی می شوند. جهت سفارش ترجمه با سرپرست تیم مترجم سایت ما تماس بگیرید. سرپرست تیم ترجمه: مهندس محمد علایی ایمیل: Translate@Tnt3.ir تلفن همراه: 09192164907 @ChiefTranslator با توجه به آن که امروزه اکثر دانشجویان ... ادامه مطلب »

پروپوزال کارشناسی ارشد – نظرکاوی یا احساس کاوی

پروپوزال نظرکاوی نظر کاوی در سالهای اخیر با گسترش اینترنت، بازارهای الکترونیکی، بسترهای اجتماعی مجازی و تعاملات کاربران با وب به عنوان یکی از چالش های مهم یادگیری ماشین و هوش مصنوعی مورد توجه قرار گرفته است. تبدیل نظر و بار معنایی جملات به ماشین با توجه به کیفی بودن موضوع و احساسی بودن، همواره در علوم رباتیک مورد نظر ... ادامه مطلب »

پروپوزال نظرکاوی

پروپوزال نظرکاوی ادامه مطلب »

انتشار اطلاعات در شبکه VANET

VANET(شبکه Ad-Hoc خودرو)،از RSU(محدوده کنار جاده) و خودروهای انتشار دهنده پیام های ایمنی و غیر ایمنی تشکیل شده است. هدف VANETs قادر ساختن انتشار اطلاعات ترافیکی و شرایط جاده ای برای پیدا کردن خودرو های متحرک مستقل است. برای درخواست های VANETs، انتشار داده از یک خودروی منبع اطلاعات به تعدادی خودرو مقصد در جاده از اهمیت فراوانی زیادی برخوردار ... ادامه مطلب »

انتشار اطلاعات در شبکه VANET

انتشار اطلاعات در شبکه VANET ادامه مطلب »

متن کاوی

مروری روی مهمترین متدهای متن کاوی موجود وارزیابی آن ها رشد فزاینده پایگاه داده ها در تقریبا هر ناحیه از فعالیت انسان باعث شده است که نیاز برای ابزارهای قدرتمند جدید برای تغییر دادن داده به دانش مفید افزایش یابد. برای برآوردن این نیاز محققان در ناحیه های مختلف مانند یادگیری ماشین ، شناسایی الگو، آنالیز داده آماری، بصری سازی ... ادامه مطلب »

متن کاوی

متن کاوی ادامه مطلب »

امنیت و تهدیدها در پست الکترونیکی

تمام حملات ذکر شده حاکی از وجود شرایط سایبری ناام ی است که بستر تهدیدهای مختلفی را برای پست الکترونیکی فراهم می آورد لذا با شناخت انواع تهدیدها و راههای مقابله با آنها، می توان به شرایط مطلوب امنیتی در ارسال و دریافت پیام ها، نزدیک شد. در این تحقیق ضمن بررسی انواع تهدیدات این حوزه روش هایی برای هر ... ادامه مطلب »

تعاونی نیرومندسازی تحقیقات جامع ترین مرجع دانلود تحقیق، مقاله، سمینار و پایان نامه

تعاونی نیرومندسازی تحقیقات جامع ترین مرجع دانلود تحقیق، مقاله، سمینار و پایان نامه