فیلم آموزشی SQlInjection به زبان فارسی SQl Injection چیست ؟ تزریق SQL یک روش حمله است که هدف آن دادههای ساکن در یک پایگاه داده میباشد که از طریق FireWall محافظت میشود. حمله معمولاً به علت مدیریت ضعیف در اعتبار سنجی کدها و یا ورودیهای برنامه (وب سایت) اتفاق میافتد. حمله تزریق SQL زمانی اتفاق میافتد که یک مهاجم قادر ... ادامه مطلب »

نتیجه جستجو برای : مبتنی بر کاربر

فیلم آموزشی SQlInjection به زبان فارسی با استفاده از ابزار Sqlmap صفر تا صد، به زبان فارسی

فیلم آموزشی SQl Injection به زبان فارسی ادامه مطلب »

آزمایشگاههای داخلی حوزه بازیابی اطلاعات

در این بخش آزمایشگاه هایی که در داخل کشور در حوزه آزمون و ارزیابی خدمات وب به ویژه در حوزه بازیابی اطلاعات و جویشگر به ارائه خدمت می پردازند، معرفی می شوند. آزمایشگاه های حوزه پردازش و بازیابی اطلاعات و خدمات وب ردیف عنوان آزمایشگاه مکان نوع خدمات حوزه کاری فعالیتها آدرس سایت ۱ آزمایشگاه تخصصی فناوری وب دانشگاه فردوسی ... ادامه مطلب »

آزمایشگاههای داخلی حوزه پردازش زبان طبیعی

ردیف عنوان آزمایشگاه مکان نوع خدمات حوزه کاری فعالیت آدرس سایت ۱ آزمایشگاه فناوری زبان انسانی و یادگیری ماشین دانشگاه امیرکبیر تحقیقاتی تخصصی توسعه ابزار توسعه دیتا ست ارزیابی پژوهشی مترجم ماشینی فارسی به انگلیسی و برعکس پیش_پردازشگر متون زبان فارسی ابزار شناسایی موجودیت های اسمی در متون فارسی ابزار ریشهیاب زبان فارسی ابزار برچسب زن مقوله نحوی ابزار نویسهگردانی ... ادامه مطلب »

روشی جهت بهبود صحت سیستمهای پیشنهاددهنده در شبکههای اجتماعی با استفاده از تشخیص انجمنها

ارائه روشی جهت بهبود صحت سیستمهای پیشنهاددهنده در شبکههای اجتماعی با استفاده از تشخیص انجمنها ادامه مطلب »

داده کاوی در شبکه های اجتماعی

مقاله اول: بررسی رفتار کاربران شبکه های اجتماعی با علم داده کاوی مطالعه موردی شبکه فیس بوک چکیده مقاله: شبکه های اجتماعی مجازی، یکی از اتفاقاتی است که به سرعت در زندگی همه کاربران وب نفوذ پیدا کرده و روز به روز جایگاه خود را بیشتر تثبیت میکند. آنچه باعث توجه و اقبال گسترده به شبکه های اجتماعی در همه ... ادامه مطلب »

مقاله و ترجمه : سیستم های توصیه گر در آموزش الکترونیکی

نیازهایی برای سیستم های پیشنهادی آموزشی معنایی در حالات آموزش الکترونیکی رسمی چکیده: این مقاله به تحلیل چگونگی بکارگیری سیستم های پیشنهادی در سیستم های آموزش الکترونیکی موجود میپردازد تا به هدایت یادگیرنده ها در حالات آموزش الکترونیکی شخصی بیانجامد. پیشنهادکننده ها میتوانند برای غلبه بر محدودیتهای موجود در سیستم های مدیریت آموزشی مورد استفاده قرار بگیرند. پیشنهادکننده ها میتوانند ... ادامه مطلب »

مقاله و ترجمه : سیستم های توصیه گر در آموزش الکترونیکی

مقاله و ترجمه : سیستم های توصیه گر در آموزش الکترونیکی ادامه مطلب »

مقاله و ترجمه : بررسی الگوریتم های خوشه بندی جریان های داده

ترجمه مقاله بررسی الگوریتم های خوشه بندی جریان های داده چکیده خوشه بندی جریان های داده در چند سال اخیر ، به دلیل حضور رو به رشد خود توجه زیادی به خود جلب کرده است. در خوشه بندی جریان های داده ، چالش های اضافی دیگری مانند زمان محدود ، حافظه محدود و خوشه بندی تک گذر وجود دارد. کشف ... ادامه مطلب »

مقاله و ترجمه : بررسی الگوریتم های خوشه بندی جریان های داده

مقاله و ترجمه : بررسی الگوریتم های خوشه بندی جریان های داده ادامه مطلب »

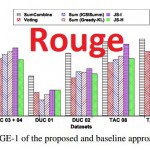

آموزش کار با Rouge – ابزار ارزیابی خلاصه سازها

ابزار ارزیابی Rouge( A Package for Automatic Evaluation of Summaries ) ابزار Rouge معروفترین ابزار برای ارزیابی در خلاصه سازی خودکار می باشد که البته از آن در دیگر کاربردهای پردازش زبان طبیعی و بازیابی اطلاعات هم استفاده شده است. Rouge مخفف جمله ی “Recall-Oriented Understudy for Gisting Evaluation” به معنای “ارزیابی مبتنی بر یادآوری برای خلاصه” می باشد. این ابزار شامل ... ادامه مطلب »

آموزش کار با Rouge – ابزار ارزیابی خلاصه سازها

آموزش کار با Rouge - ابزار ارزیابی خلاصه سازها ادامه مطلب »

دانلود رایگان مقالات کامپیوتر – سری اول

دانلود رایگان مقالات فارسی رشته مهندسی کامپیوتر ۱ – طبقه بندی شبکه های پیچیده بوسیله ی الگوریتم ممتیک چندهدفه مبتنی بر الگوریتم فرا ابتکاری جهش ترکیبی قورباغه (چکیده) ۲ – دسته بندی الگوهای روزانه بار شبکه با استفاده از شبکه عصبی کوهونن (چکیده) ۳ – ارائه یک فرایند بومی شده جهت انبارسازی داده ها در شرکت مخابرات خراسان رضوی (چکیده) ... ادامه مطلب »

پروپوزال کارشناسی ارشد – نظرکاوی یا احساس کاوی

پروپوزال نظرکاوی نظر کاوی در سالهای اخیر با گسترش اینترنت، بازارهای الکترونیکی، بسترهای اجتماعی مجازی و تعاملات کاربران با وب به عنوان یکی از چالش های مهم یادگیری ماشین و هوش مصنوعی مورد توجه قرار گرفته است. تبدیل نظر و بار معنایی جملات به ماشین با توجه به کیفی بودن موضوع و احساسی بودن، همواره در علوم رباتیک مورد نظر ... ادامه مطلب »

پروپوزال نظرکاوی

پروپوزال نظرکاوی ادامه مطلب »

هک وای فای – Wifi

در این گزارش در ابتدا مکانیزم پروتکل WPA که یکی از پروتکل های امنیتی جهت ارتباط کلاینت ها با Access Point ها یا همان مودم های وایرلس، جهت تبادل کلید و توافق بر سر الگوریتم های رمزنگاری و احراز هویت بسته است شرح داده شده است. سپس انواع حملاتی که به آن می شود و نحوه انجام آنها بیان خواهد ... ادامه مطلب »

تعاونی نیرومندسازی تحقیقات جامع ترین مرجع دانلود تحقیق، مقاله، سمینار و پایان نامه

تعاونی نیرومندسازی تحقیقات جامع ترین مرجع دانلود تحقیق، مقاله، سمینار و پایان نامه