فیلم آموزشی کار با ابزار Acunetix توضیح: در این فیلم کار با ابزار Acunetix به طور کامل توضیح داده میشود که طی آن میتوان به خزش در سایت مورد نظر پرداخته و کلیه آسیبپذیریها را مشاهده نمایید. گزارشها به صورت کاملا گرافیکی بوده و به سادگی میتوانید از آن استفاده نمایید. امیدوارم از مشاهده این فیلم لذت ببرید. سبک: ... ادامه مطلب »

نتیجه جستجو برای : امنیتی

فیلم آموزشی بررسی امنیتی سایت با استفاده از ابزار امنیتی فوق العاده قدرتمند ACunetix به زبان فارسی

فیلم آموزشی کار با ابزار Acunetix ادامه مطلب »

انواع روشهای تحلیل رمز

تجزیه و تحلیل رمز یا شکستن رمز، به کلیه اقدامات مبتنی بر اصول ریاضی و علمی اطلاق میگردد که هدف آن از بین بردن امنیت رمزنگاری و در نهایت باز کردن رمز و دستیابی به اطلاعات اصلی باشد. در تجزیه و تحلیل رمز، سعی میشود تا با بررسی جزئیات مربوط به الگوریتم رمز و یا پروتکل رمزنگاری مورد استفاده و ... ادامه مطلب »

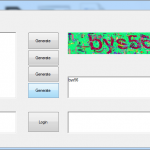

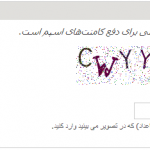

کد سی شارپ تولید کپچا

تا کنون احتمالاً با تصویری از حروف و اعداد که عمداً کج و ناواضح رسم شدهاند در وبگاههای مختلف برخورد کردهاید و از شما خواسته شده تا آنرا به شکل صحیح خوانده و بادقت در یک جعبهٔ متن وارد کنید. اگر چنین است شما با یک کپچا سر و کار داشتهاید. کد تصویری یا کپچا برای جلوگیری از ورود روبوت ... ادامه مطلب »

کد سی شارپ تولید کپچا

کد سی شارپ تولید کپچا ادامه مطلب »

سیستمهای تشخیص نفوذ در شبکههای حسگر بیسیم

شبکه های حسگر بی سیم از سنسورهایی تشکیل شده است که وظیفه جمع آوری اطلاعات از محیط اطراف را بر عهده دارند. این شبکه ها به دلیل بی سیم بودن، محدودیت منابع، تحرک و پویایی و وظایف مهم و بحرانی که دارند نسبت به شبکه های دیگر دارای آسیب پذیری نسبتاً بالایی هستند. راه های مختلفی برای ایجاد امنیت در ... ادامه مطلب »

سیستمهای تشخیص نفوذ در شبکههای حسگر بیسیم

سیستمهای تشخیص نفوذ در شبکههای حسگر بیسیم ادامه مطلب »

داده های عظیم (BIG-DATA)

Big Data چیست؟ داده های بزرگ یا عظیم داده ترجمه اصطلاح Big Data می باشد که معمولا به مجموعه از داده ها اطلاق می شود که اندازه آنها فراتر از حدی است که با نرم افزارهای معمول بتوان آنها را در یک زمان معقول اخذ، دقیق سازی، مدیریت و پردازش کرد. مفهوم «اندازه» در داده های بزرگ بطور مستمر در ... ادامه مطلب »

داده های عظیم (BIG-DATA)

داده های عظیم (BIG-DATA) ادامه مطلب »

فیلم آموزشی SQlInjection به زبان فارسی با استفاده از ابزار Sqlmap صفر تا صد، به زبان فارسی

فیلم آموزشی SQlInjection به زبان فارسی SQl Injection چیست ؟ تزریق SQL یک روش حمله است که هدف آن دادههای ساکن در یک پایگاه داده میباشد که از طریق FireWall محافظت میشود. حمله معمولاً به علت مدیریت ضعیف در اعتبار سنجی کدها و یا ورودیهای برنامه (وب سایت) اتفاق میافتد. حمله تزریق SQL زمانی اتفاق میافتد که یک مهاجم قادر ... ادامه مطلب »

کنترل های جریان داده

تحقیق به همراه اسلاید پاورپوئینت : کنترل های جریان داده بسیاری از مشکلات امنیتی امروزه ناشی از نشست داده هاست، اما نه به خاطر دسترسی ناقص، بلکه به خاطر نبودن هیچ سیاستی در مورد جریان داده ها، کنترل های جریان با حق انتشار داده ها مربوط می باشند. اگر به دنبال یک تحقیق جامع در مورد نشت داده ها و ... ادامه مطلب »

کنترل های جریان داده

کنترل های جریان داده ادامه مطلب »

فیلم آموزشی SQlInjection به زبان فارسی با استفاده از ابزار Sqlmap صفر تا صد، به زبان فارسی

فیلم آموزشی SQl Injection به زبان فارسی ادامه مطلب »

دانلود رایگان مقالات کامپیوتر – سری اول

دانلود رایگان مقالات فارسی رشته مهندسی کامپیوتر ۱ – طبقه بندی شبکه های پیچیده بوسیله ی الگوریتم ممتیک چندهدفه مبتنی بر الگوریتم فرا ابتکاری جهش ترکیبی قورباغه (چکیده) ۲ – دسته بندی الگوهای روزانه بار شبکه با استفاده از شبکه عصبی کوهونن (چکیده) ۳ – ارائه یک فرایند بومی شده جهت انبارسازی داده ها در شرکت مخابرات خراسان رضوی (چکیده) ... ادامه مطلب »

هک وای فای – Wifi

در این گزارش در ابتدا مکانیزم پروتکل WPA که یکی از پروتکل های امنیتی جهت ارتباط کلاینت ها با Access Point ها یا همان مودم های وایرلس، جهت تبادل کلید و توافق بر سر الگوریتم های رمزنگاری و احراز هویت بسته است شرح داده شده است. سپس انواع حملاتی که به آن می شود و نحوه انجام آنها بیان خواهد ... ادامه مطلب »

هک وای فای – Wifi

هک Wifi ادامه مطلب »

تعاونی نیرومندسازی تحقیقات جامع ترین مرجع دانلود تحقیق، مقاله، سمینار و پایان نامه

تعاونی نیرومندسازی تحقیقات جامع ترین مرجع دانلود تحقیق، مقاله، سمینار و پایان نامه